Сэндвич-атаки в основном направлены на пользователей децентрализованных бирж. Наше руководство на примере объясняет, что это за вид атак и какая роль в них отведена ботам и другим инструментам. Кроме того, мы расскажем о лучших стратегиях предотвращения сэндвич-атак , сообщает psm7.com .

Сэндвич-атаки являются новинкой в криптопространстве и пока не приобрели широкой популярности. Однако о них еще в 2018 году предупреждал соучредитель Ethereum Виталик Бутерин, так как атаки подобного типа могут вызвать достаточно проблемные ситуации в секторе децентрализованных финансов (DeFi).

Концепция сэндвич-атак

Когда дело доходит до множества направлений киберугроз, очень важно понимать основную концепцию атаки и ее возможные последствия. Метафора с сэндвичем выбрана не просто так. Тактика трейдера строится на двустороннем использовании информации о чужом ордере на покупку криптоактива. С помощью специальных ботов злоумышленник отслеживает заявки в пуле неподтвержденных транзакций блокчейна.

Когда бот находит крупный ордер, который неизбежно приведет к росту цены актива, он заранее покупает этот актив по более низкому курсу, проталкивая свою транзакцию за счет повышенной комиссии, а после исполнения ордера и роста цены, продает его с прибылью. Процесс автоматизирован и происходит за считанные секунды.

Благодаря тактике атаки типа «сэндвич» недавно анонимный трейдер, которому принадлежит Ethereum-кошелек с адресом jaredfromsubway.eth, всего за сутки заработал свыше $4 млн и единолично попал в лидеры по размеру комиссий сети, потеснив крупнейшие криптосервисы.

Чтобы лучше понять как это произошло, давайте сначала проанализируем методы работы автоматических маркет-мейкеров или AMM на примере.

Пример Смита-Дэвиса

Скажем, некий мистер Смит пытается обменять одну криптовалюту на другую, но заметной ликвидности нет. В его случае выполнение заказа может занять некоторое время. Смит может положиться на AMM, который соединяет его с пулом ликвидности для выбранной им пары. Эквивалентная цена для торговли или конвертации зависит от того, как АММ оценивает соотношение задействованных активов и доступной ликвидности.

При сэндвич-атаке злоумышленник (скажем, Дэвис) будет следить за Смитом и попытается опередить его сделку, чтобы получить прибыль. Вот как это будет происходить:

Дэвис разместит две сделки: одну до и одну после сделки Смита (отсюда и название сэндвич-атаки).

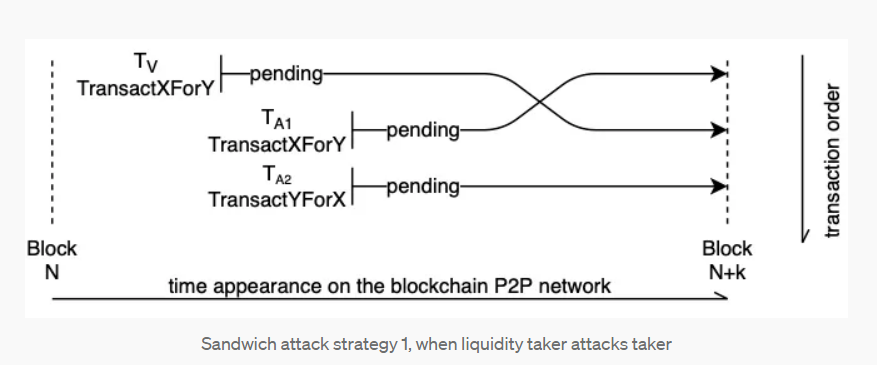

Согласно изображению выше, заказ Дэвиса (TA1) должен опередить заказ Смита (Tv). В первой сделке Дэвис купит значительное количество криптовалюты, которую Смит планирует обменять или купить со свопом.

Такой шаг подтолкнет цену криптовалюты вверх (из-за повышенного давления со стороны покупателей), и AMM обработает транзакцию Смита по более высокой цене — из-за внезапного изменения соотношения активов в пуле. То есть, Смит получит меньше токенов, чем предполагалось. Обратите внимание, что Дэвис уже купил актив по более низкой стоимости, чем искусственно повысил цену.

После этого Дэвис создает транзакцию TA2, только в этот раз для продажи активов, которые он только что купил. Поскольку цена актива выросла из-за ордера Дэвиса на покупку и свопа или сделки Смита, продажа актива принесет некоторую прибыль. Следовательно, Дэвис получает прибыль за счет Смита.

Пример Смита-Дэвиса с реальными активами

Давайте теперь разберем пример Смита-Дэвиса с реальными активами. Скажем, Смит хочет обменять 200 000 DAI на 100 ETH на DEX, используя AMM и пул ETH-DAI. Смит создает запрос на транзакцию, который перемещается в общедоступный мемпул — хранилище ожидающих транзакций. Дэвис, проверяя мемпул с помощью ботов на предмет возможных целей для продвижения, замечает крупную сделку Смита, и процесс начинается.

Дэвис тотчас размещает заказ на покупку ETH, 100 ETH за 200 000 DAI (2 000 DAI за ETH), такой же, как у Смита. При этом он предлагает более высокую плату за газ, чтобы опередить транзакцию Смита.

Шаг Дэвиса взвинтит цены на ETH, скажем, до 2 100 DAI за 1 ETH. Итак, теперь, когда цены на ETH раздуты из-за внезапного давления покупателей, Смит получает только 95 ETH, а не 100 (приблизительно). Однако ордер на покупку Смита снова повысит цены на ETH, что сыграет на руку Дэвису.

Как только убыточная транзакция Смита завершена, Дэвис размещает ордер на продажу (обратная транзакция), чтобы избавиться от всех 100 ETH, которые он купил, уже по завышенной цене 2 100 DAI за ETH или даже выше. Таким образом, он получает значительную прибыль в размере 100 DAI с 1 ETH.

Термины DeFi для лучшего понимания сэндвич-атак

В секторе DeFi в центре сэндвич-атак находятся децентрализованные биржи (DEX). Трейдеры используют различные их аспекты, в том числе коэффициенты проскальзывания, пулы ликвидности, коды смарт-контрактов и многое другое, чтобы инициировать опережающую атаку. Каждая упомянутая терминология или концепция играет роль в сэндвич-атаке:

- Смарт-контракты: фрагменты кода, которые действуют как самоисполняющиеся контракты. Они имеют правоприменительную силу в зависимости от условий и довольно популярны в DeFi.

- Децентрализованные биржи (DEX): биржи на основе смарт-контрактов, которые поддерживают одноранговые сделки и прямые транзакции без необходимости в централизованных посредниках.

- Пулы ликвидности: это совокупность криптовалютных токенов, заблокированных в смарт-контракте. Пулы ликвидности используются для обеспечения децентрализованной торговли, кредитования и многих других функций. А определением ценообразования и движениями в пулах ликвидности управляют автоматические маркет-мейкеры (AMM).

- Проскальзывание (англ. slippage): разница в цене между ожидаемой и фактической сделкой. Низкая рыночная ликвидность может привести к более высоким показателям проскальзывания.

- Опережение: в DeFi опережение — это как получение этического преимущества в торговле. При сэндвич-атаках злоумышленники используют этот метод, получая информацию об отложенных заявках, чтобы манипулировать транзакционными ордерами и получать прибыль в промежуточный период.

Роль ботов в сэндвич-атаках

Сэндвич-атаки являются одной из тактик в рамках более широкого явления, известного как максимально извлекаемая стоимость (Maximal Extractable Value, MEV). MEV — это техника манипулирования последовательностью транзакций в блокчейне с целью извлечения прибыли, например, через арбитраж или опережение чужих сделок.

Создатели блоков в сети Ethereum получают прибыль от MEV, поскольку именно они определяют порядок транзакций и после передают его валидаторам. Обычные пользователи не имеют возможности влиять на свои транзакции, а в кошельках или приложениях отсутствуют инструменты для использования MEV в своих интересах.

Блокчейну Ethereum требуется порядка 12 секунд для валидации одного блока с транзакциями. Ботам достаточно этого времени, чтобы просканировать каждую из неподтвержденных транзакций в блоке и опередить момент закрытия чужой сделки. Процесс, когда бот выставляет свою транзакцию перед чужой (что приводит к росту цены актива), называется фронтраннингом, а перестановка транзакции с заявкой на продажу актива по более высокой цене — бэкраннингом. Сэндвич-атака возникает в результате комбинации обоих процессов.

Сэндвич-атаки на мемкоины. Пример PEPE

Одна из наиболее привлекательных мишеней для сэндвич-атак — сделки с низколиквидными активами. PEPE, токен, названный в честь известного мема с лягушонком Пепе, тоже стал такой мишенью. По состоянию на середину апреля 2023 года PEPE был буквально рассадником сэндвич-атак и MEV-ботов.

При этом сеть токенов PEPE изначально не была полна ликвидности. Люди почти не знали о монете. Однако все изменилось, когда появился приведенный ниже твит, в котором упоминается, что стоимость пакета PEPE в кошельке dimethyltryptamine.eth выросла с $250 до $1,5 млн.

Владелец адреса мало что сделал для такого результата. Он просто обменял 5,9 триллиона токенов PEPE на 0,125 ETH. Поскольку мемкоины движимы ажиотажем, увеличение спроса к токенам PEPE увеличила стоимость пакета. Но были и другие факторы.

В то время как цена PEPE росла, другой адрес — jaredfromsubway.eth (мы писали о нем выше) — использовал MEV-ботов для опережающих транзакций на покупку PEPE. И, как и в случае с любым другим объектом сэндвич-атаки, непрекращающаяся гонка на опережение продолжала повышать цены на актив.

В поиске быстрой прибыли тысячи других трейдеров стали скупать PEPE, а параллельно начали запускаться аналогичные токены, названные в честь известных мемов — CHAD, WOJAK и другие. За счет низкой ликвидности активов любая крупная заявка на покупку толкала их цены вверх, и именно за такими заявками и охотились боты трейдеров, зарабатывающих на сэндвич-атаках.

По данным EigenPhi, PEPE и WOJAK стали самыми популярными активами в сети Ethereum (после стейблкоинов USDC и USDT), с объемом транзакций свыше $250 млн и $120 млн соответственно. За счет роста цены в тысячи раз, PEPE привлек множество трейдеров. Боты охотились за крупными заявками на покупку, толкая цены токенов вверх. Владелец кошелька jaredfromsubway.eth заработал с помощью сэндвич-атак около $1,6 млн на сделках с PEPE и более $2,8 млн на сделках с WOJAK.

Однако реализация такой стратегии требует значительных затрат для «проталкивания» транзакций. jaredfromsubway.eth потратил около $1,3 млн на комиссии за сутки, что составляет примерно 1,8% от общего объема комиссий сети Ethereum за тот период. В целом, за два месяца jaredfromsubway.eth потратил примерно $7 млн на комиссии для выполнения более 180 тысяч транзакций, в стремлении опередить сделки других пользователей и получить прибыль.

Какие приемы используют злоумышленники?

В большинстве случаев злоумышленник находит крупную транзакцию и просто копирует ее с более высокой комиссией за газ. В сфере, где майнеры хотят получить больше вознаграждения, пропустив сначала транзакции с большим количеством газа, «зажатые» транзакции, могут повлечь за собой убытки. Злоумышленник в конечном итоге покупает активы по низкой цене и продает их же по более высокой цене.

Вот как сэндвич-трейдеры создают неожиданный курс проскальзывания и наихудший из возможных обменных курсов для ничего не подозревающих жертв:

- Создают несколько транзакций с более высокой комиссией за газ, аналогичные транзакциям жертв.

- Используют ботов для отслеживания мемпула.

- Используют комбинацию рыночных и лимитных ордеров, чтобы создать неожиданную скорость проскальзывания.

- Иногда даже прибегают к экспресс-кредитам, занимая средства для поддержки пула ликвидности и манипулирования сделками.

Как мы видим, трейдер-жертва ничего не может сделать, чтобы помешать усилиям злоумышленников. Но все же есть несколько способов избежать сэндвич-атак.

Как избежать сэндвич-атаки

Тактика сэндвич-атак считается неэтичной, но она не запрещена. Отсутствие центрального органа надзора в сфере DeFi способствует деятельности MEV-трейдеров. Большинство их сделок осуществляются на децентрализованных биржах, таких как Uniswap. Как и в случае с владельцем кошелька jaredfromsubway.eth, криптотрейдеры в сегменте MEV получают миллионы долларов дохода в криптоактивах, аналогично игрокам на рынке высокочастотного традиционного трейдинга.

Вот несколько советов, которые помогут избежать сэндвич-атак:

- Трейдер должен избегать совершения крупных сделок в часы пик, особенно при высокой волатильности рынка.

- Трейдеры должны постоянно использовать инструменты обнаружения и защиты от проскальзывания.

- Обратите внимание, что даже если транзакции не проходят из-за защиты от проскальзывания, обеспечивающей безопасность трейдеров, сборы за газ или транзакционные издержки все равно должны быть оплачены.

- Трейдеры должны перепроверить каждую часть транзакции, включая комиссию за газ, обменные курсы и сумму до совершения сделки.

- Трейдеры никогда не должны использовать незащищенные сети при взаимодействии с пулом ликвидности.

Некторые DeFi-платформы уже активно интегрируют стратегии предотвращения опережения, такие как транзакции флеш-ботов, чтобы напрямую связывать трейдеров с доверенными валидаторами для проведения транзакций. Пулы ликвидности изучают новые решения для блокировки MEV, препятствуя концепции отправки и проверки транзакции, подтвержденной более высокой комиссией за газ.

Определенные пулы ликвидности предлагают «разделение ордеров» в качестве стандартной стратегии смягчения последствий, лишая смысла проведение сэндвич-атаки с высокой стоимостью.

Выводы

Постоянно балансирующие алгоритмы ценообразования (любезно предоставленные смарт-контрактами), неожиданная скорость проскальзывания на DEX и прозрачность ожидающих транзакций — все это способствует распространению сэндвич-атак.

Для автоматизированных маркет-мейкеров (AMM) крайне важно разработать контрмеры, способные защитить пользователей. Например, платформа 1inch представила новый тип ордеров, «транзакции флэш-ботов», которые не видны в мемпуле, поскольку никогда не транслируются в него. Вместо этого 1inch обеспечивает прямое соединение с надежными майнерами, чтобы сделать транзакции видимыми после их одобрения.

До сегодняшнего дня для пользователей это был единственный способ защитить себя от сэндвич-атак. Однако остается неясным, будут ли другие AMM устанавливать партнерские отношения с майнерами, чтобы включать транзакции в блокчейн, не транслируя их в мемпул. Другие решения могут быть найдены в будущем, хотя это, вероятно, займет некоторое время.

Автор Олеся Крамаренко

Источник psm7.com